Mit DKIM und SPF gegen Spam/Spoofing

Haben Sie sich schon einmal mit Anti-Spam-Techniken fernab von Spamassassin, Greylisting und RBL-Listen beschäftigt? Warum nicht einmal für die eigene Domain aktiv werden und proaktiv schützen?

Wie heisst es so schön: "Wenn ich wollte, könnte ich Dir eine E-Mail von president@whitehouse.gov senden, E-Mail-Adressen können doch nicht verifiziert werden..." das ist nicht mehr ganz korrekt! Hier ein kurzer Streifzug durch mögliche Lösungen.

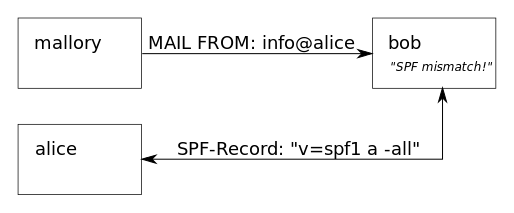

"Sender Policy Framework"

Zu deutsch die Möglichkeit, in den DNS der eigenen Domain einen zusätzlichen Eintrag hinzufügen der definiert, welche IP-Bereiche, Hostnamen und/oder MX-Records legitim sind für den Versand von Mails. Prüft nun ein Gegenüber (beliebiger anderer Mailserver im Internet) diese Einträge, kann er mit Bestimmtheit sagen ob eine Mail wirklich aus Ihrem "Hause" stammt, und wenn nicht, verwerfen.

Um es serverseitig bei Ihnen (eingangsseitig prüfend - im eigenen MX) zu integrieren, findet sich hier ein schöner Ansatz: https://help.ubuntu.com/community/Postfix/SPF

Weiterführender Link: http://de.wikipedia.org/wiki/Sender_Policy_Framework

"DomainKeys"

In Kurzform: Ein Verfahren das auf "pro E-Mail"-Ebene noch etwas weiter geht. Eine mit Hilfe von DKIM signierte E-Mail bietet die Möglichkeit, sicher nachzuprüfen, ob die in der E-Mail-Absenderadresse enthaltene Domäne korrekt ist und dass die E-Mail auf dem Weg der Zustellung nicht verändert wurde. Die E-Mail wird vom versendenden Server automatisch (keine Benutzerinteraktion) "unsichtbar" im Header signiert.

Serverseitige Installation auf Ihrem eigenen MX: https://help.ubuntu.com/community/Postfix/DKIM

Weiterführender Link: http://de.wikipedia.org/wiki/DomainKeys

Sie sind sich sicher das bei Ihnen schon alles Nötige unternommen wird um Adressmissbrauch und Spam zu verhinden? Dann senden Sie doch mal eine leere Mail an "test@allaboutspam.com". Achtung: Die Antwort ist absichtlich ein "non-delivery report". Klicken Sie bitte auf den im Text enthaltenen Link!